“Miếng mồi ngon” của hacker

Trung tâm nghiên cứu phát triển an ninh X-Force của IBM vừa tổng kết tình hình an ninh thông tin năm 2008. Theo đó, X-Force cảnh báo sự gia tăng đáng báo động việc hacker sử dụng các trang web thương mại chính thống làm bàn đạp để tấn công và lấy cắp các dữ liệu cá nhân, khách hàng của các công ty/tổ chức.

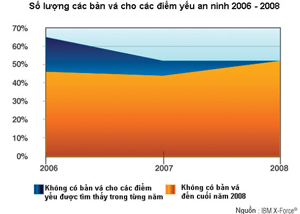

Báo cáo của X-Force cho biết, Hacker có xu hướng tấn công vào các ứng dụng Web, do chúng có khả năng gây ảnh hưởng tới các máy tính của người dùng cuối. Trong khi đó, các công ty lại hay sử dụng các ứng dụng đã được đóng gói - vốn thường được coi là khó cập nhật các bản vá lỗi, tệ hơn là lại chứa vô số điểm yếu không thể vá. Ngoài ra, hacker còn tập trung khai thác các tấn công bằng các đoạn phim (như Flash) và tài liệu (như PDF) có chứa mã độc hại.

X-Force khuyên rằng ngành công nghiệp an toàn thông tin nên ưu tiên việc phân loại và có kế hoạch đáp trả khi các điểm yếu này được phát hiện. Hiện tại việc phân loại điểm yếu đã được thực hiện thông qua hệ thống tiêu chuẩn Common Vulnerability Scoring System (CVSS). Tuy nhiên tiêu chuẩn này chỉ tập trung vào khía cạnh kỹ thuật quan trọng của các điểm yếu an ninh như tính nghiêm trọng và khả năng điểm yếu bị khai thác, mà bỏ qua động cơ chính thúc đẩy tội phạm máy tính là cơ hội kinh tế. Các nhà phân phối sản phẩm an ninh, cũng như chính khách hàng cần được biết làm thế nào hacker cân bằng giữa cơ hội kiếm tiền từ một điểm yếu an ninh và cái giá phải trả để thực hiện việc khai thác và lợi dụng được điểm yếu này. Khi đó họ sẽ xác định được trách nhiệm của mình: có cần phát hành/cài đặt các bản vá khẩn cấp hay không, việc bùng phát các khai thác nhằm vào điểm yếu đó có mất thời gian hay không, hay là hacker sẽ không tập trung khai thác điểm yếu đó.

(Theo Vân Du - Diễn đàn doanh nghiệp )

- MobiFone cung cấp dịch vụ nhắn tin SMS giọng nói và Music Talk

- Marketing thời 3G

- Chia sẻ tệp tin dung lượng lớn qua mạng

- Vài mẹo nhỏ khi sử dụng máy tính công cộng

- Chiến lược “me too” của các nhà mạng di động

- Cải tiến công nghệ chưa kích được thị trường

- Xu hướng chuyển dịch của desktop

- Toshiba sắp tung ra chip flash dung lượng cao hơn

|

|

|

|

- Công nghệ thông tin: Để thoát khỏi bóng của người khổng lồ?

- Lò đốt rác phát điện của Nông dân Việt Nam: Thái Bình chê - Người Nhật thấy "ngọc"

- Thảm cảnh lò đốt rác phát điện: Sở Thái Bình chủ quan

- Lò đố rác: Nông dân làm "nhà máy điện", Sở Thái Bình cấm cho... an toàn

- Lò đốt rác: Làm "nhà máy điện", cạnh tranh EVN

- Máy tính cá nhân bị “thất sủng”

- Thị trường ứng dụng di động Việt, bắt đầu một cuộc đua?

- Khi công nghệ tiến sâu vào địa hạt thời trang

- “Bộ không can thiệp nhà mạng tăng giá cước 3G”

- Qua bộ gen, xác định nguy cơ bị hen khi trưởng thành

Chuyển nhượng, cho thuê hoặc hợp tác phát triển nội dung trên các tên miền:

Hoa Đà Lạt

Giá vàng SJC

Thị trường vàng

Mua sắm - Tư vấn mua sắm

Nội thất gỗ

Nhà xuất khẩu Việt Nam

Món ngon Việt

Tư vấn nhà đẹp

Hỏi luật gia - Hội luật gia

Kho hàng trực tuyến

Việc làm online

Cho người Việt Nam

Sắc màu Việt

Quý vị quan tâm xin liên hệ: tieulong@6vnn.com

- Lật lại hồ sơ tên miền của 8 website nổi tiếng

- 10 năm tụt hậu và giấc mơ công nghệ cao

- Chính sách hỗ trợ đầu tư R&D của Hàn Quốc

- Khác biệt giữa Obama và Romney về Chính sách KH&CN

- Sự khác biệt giữa quỹ khoa học quốc gia Mỹ và Việt Nam

- Bí quyết: Mười nguyên tắc vàng cần áp dụng khi xảy ra động đất

- Giải mã hiện tượng người bỗng dưng... bốc cháy

- Luật sư Ý bị bác yêu cầu đòi 5,2 triệu Euro từ Vietnam Airlines

- GPMB tại đường Lạch Tray, Hải Phòng: 5 năm vẫn ngổn ngang

- Chúa là không cần thiết cho cuộc đại thiết kế vũ trụ?

- Vì sao nhà phát minh không thể trở thành tỉ phú?

- Giải Nobel và những con số thú vị