Những rủi ro từ công nghệ mới

Các công nghệ mới như là di động và điện toán đám mây vẫn tiếp tục gây ra nhiều thách thức đối với vấn đề an ninh doanh nghiệp. Các doanh nghiệp luôn bị những rủi ro từ công nghệ mới rình rập, đặc biệt là trong bối cảnh khi đối mặt với các công nghệ hay biện pháp bảo đảm an ninh mới, tin tặc điều chỉnh các kỹ thuật tấn công.

Đọc bản báo cáo X-Force 2011 Trend and Risk Report do IBM công bố hôm 29-3, bạn sẽ mường tượng đến một cuộc rượt đuổi trong lĩnh vực công nghệ, mà ở đó người rượt đuổi (hoạt động bảo vệ an ninh mạng) và kẻ bị đuổi (nhóm tội phạm trên mạng) mãi vẫn chưa phân được thắng-bại.

Người ghi điểm

| Số lượng thư rác trong năm 2011 giảm khoảng một nửa so với năm 2010. Một phần của sự giảm sút này là nhờ vào việc phá sập một số mạng máy tính ma lớn chuyên phát tán thư rác, cản trở năng lực của những kẻ gửi thư rác. |

Theo X-Force 2011 Trend and Risk Report, trong năm 2011 số lượng mã tấn công được phát tán đã giảm khoảng 30% so với những năm trước đó. Sự cải thiện này là nhờ có những thay đổi về kiến trúc và quy trình do các nhà phát triển phần mềm thực hiện nhằm gây thêm những khó khăn cho tin tặc trong việc khai thác các lỗ hổng an ninh.

Bên cạnh đó, bản báo cáo này cũng ghi nhận đã có nhiều cải tiến trong việc vá các lỗ hổng an ninh sau khi chúng được công bố rộng rãi. Một số lỗ hổng an ninh có thể không bao giờ được vá hoàn toàn, nhưng tỷ lệ những lỗ hổng không được vá đã giảm liên tục trong vài năm qua. Năm 2011, con số này giảm từ mức 43% của năm 2010 xuống còn 36%.

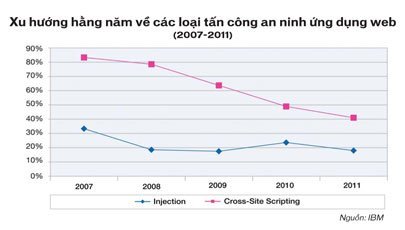

Số lượng thư rác trong năm 2011 giảm khoảng một nửa so với năm 2010. Một phần của sự giảm sút này là nhờ vào việc phá sập một số mạng máy tính ma lớn chuyên phát tán thư rác, cản trở năng lực của những kẻ gửi thư rác. Những cải tiến quan trọng về chất lượng phần mềm đã giúp giảm một nửa số lượng lỗ hổng an ninh chèn vào các file động - XSS (Cross Site Scripting) trong phần mềm của khách hàng so với bốn năm về trước.

Tuy nhiên, bản báo cáo X-Force cũng cho thấy các lỗ hổng XSS vẫn xuất hiện trong khoảng 40% các ứng dụng được quét bởi IBM. Con số này được cho là vẫn còn cao đối với một vấn đề mà chúng ta hoàn toàn có thể giải quyết được. Và vẫn còn nhiều điểm “chưa giải quyết được” khác nữa trong cuộc chiến với các nhóm tội phạm trên mạng, đặc biệt khi tin tặc điều chỉnh các kỹ thuật tấn công.

Kẻ đưa ra đối sách

Bản báo cáo X-Force còn chỉ ra sự gia tăng của các xu thế tấn công an ninh mới, bao gồm khai thác thiết bị di động, dò mật khẩu tự động và sự gia tăng đột biến của các vụ tấn công phishing và chèn lệnh Shell.

Bản báo cáo X-Force còn chỉ ra sự gia tăng của các xu thế tấn công an ninh mới, bao gồm khai thác thiết bị di động, dò mật khẩu tự động và sự gia tăng đột biến của các vụ tấn công phishing và chèn lệnh Shell.

Nếu số vụ tấn công chèn SQL nhằm vào các ứng dụng web công cộng – cho phép tin tặc chiếm quyền điều khiển cơ sở dữ liệu đằng sau một trang web – đã giảm 46% trong năm nay, thì một số tin tặc bắt đầu nhằm vào các lỗ hổng an ninh Shell Command Injection – chèn lệnh Shell. Những lỗ hổng an ninh này cho phép tin tặc thực thi những câu lệnh trực tiếp trên một máy chủ web. Các cuộc tấn công Shell Command Injection đã tăng thêm từ hai đến ba lần so với năm 2011. Các nhà phát triển ứng dụng web cần phải quan tâm hơn đến véc-tơ tấn công ngày càng trở nên phổ biến này.

Ngoài ra, các chuyên gia cũng cảnh báo về sự gia tăng đột biến của việc dò mật khẩu tự động – những mật khẩu và chính sách mật khẩu đơn giản là nguyên nhân chính của nhiều vụ vi phạm an ninh trong năm 2011. Có rất nhiều hoạt động tấn công tự động trên Internet, trong đó có loại tấn công quét mạng để tìm những hệ thống có mật khẩu đăng nhập đơn giản. IBM cho biết có sự gia tăng đột biến của hoạt động dò mật khẩu nhằm vào các máy chủ SSH (Secure Shell) trong nửa cuối năm 2011.

Sự gia tăng số vụ tấn công phishing nhằm vào các trang mạng xã hội và dịch vụ chuyển gói cũng có nhiều biến động. Dù là số lượng e-mail liên quan đến các vụ tấn công lừa đảo phishing là tương đối nhỏ so với năm 2010 và trong nửa đầu năm 2011, nhưng phương thức này đã tái xuất hiện mạnh hơn trong nửa cuối năm 2011, đạt tới một số lượng lớn chưa từng thấy kể từ năm 2008. Rất nhiều trong số những e-mail này nhằm vào các trang mạng xã hội và dịch vụ chuyển phát, trong đó chúng dụ dỗ nạn nhân bấm vào những đường link đến các trang web dẫn đến việc lây nhiễm mã độc cho máy tính của người sử dụng. Một số hoạt động này còn có thể lừa người sử dụng bấm vào nội dung quảng cáo, trong đó những kẻ phát tán thư rác sử dụng những e-mail lừa đảo để làm tăng lưu lượng đến các trang web bán lẻ.

Những rủi ro nhìn thấy trước

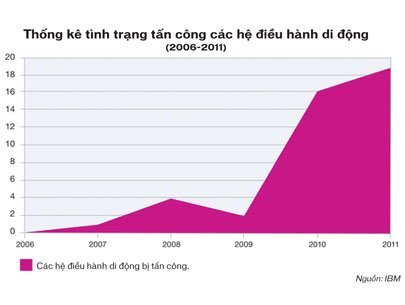

X-Force cho thấy mức gia tăng 19% về số lượng mã độc tấn công an ninh được công bố rộng rãi trong năm qua có thể được tin tặc sử dụng để tấn công các thiết bị di động. Có nhiều thiết bị di động trong tay người sử dụng vẫn còn chưa được vá những lỗ hổng an ninh đã tạo ra một cơ hội cho tin tặc khai thác. Trong xu thế mang máy riêng đi làm – Bring Your Own Device (BYOD) – ngày càng phổ biến, các nhà quản lý công nghệ thông tin được cảnh báo càng phải chuẩn bị sẵn sàng để đối phó với loại rủi ro nghiêm trọng này.

X-Force cho thấy mức gia tăng 19% về số lượng mã độc tấn công an ninh được công bố rộng rãi trong năm qua có thể được tin tặc sử dụng để tấn công các thiết bị di động. Có nhiều thiết bị di động trong tay người sử dụng vẫn còn chưa được vá những lỗ hổng an ninh đã tạo ra một cơ hội cho tin tặc khai thác. Trong xu thế mang máy riêng đi làm – Bring Your Own Device (BYOD) – ngày càng phổ biến, các nhà quản lý công nghệ thông tin được cảnh báo càng phải chuẩn bị sẵn sàng để đối phó với loại rủi ro nghiêm trọng này.

Tình trạng tương tự cũng diễn ra ở các trang mạng xã hội. Với việc ứng dụng rộng rãi các nền tảng mạng xã hội và các công nghệ mạng xã hội, lĩnh vực này đã trở thành đích tấn công của hoạt động tội phạm. Khối lượng thông tin mà mọi người đang đăng tải trên các mạng xã hội về cuộc sống cá nhân và nghề nghiệp của họ đã bắt đầu hỗ trợ quá trình thu thập thông tin của tin tặc trước khi tấn công để thâm nhập vào các mạng máy tính trong cả lĩnh vực công và lĩnh vực tư nhân. Sẽ không có gì đáng ngạc nhiên khi số lượng e-mail phishing nhằm vào các trang mạng xã hội đã có sự gia tăng đột biến.

Điện toán đám mây thật sự đã tạo ra những thách thức lớn khi đang biến chuyển nhanh chóng từ chỗ là một công nghệ mới trở thành một công nghệ được ứng dụng rộng rãi và có sự tăng trưởng nhanh từ nay đến cuối năm 2013. Năm 2011, có nhiều vụ tấn công an ninh trên nền tảng điện toán đám mây nhằm vào những nhân vật quan trọng, tác động đến nhiều tổ chức nổi tiếng và phần lớn khách hàng của họ.

An ninh điện toán đám mây đòi hỏi một lượng công việc phù hợp với môi trường điện toán đám mây, khả năng tiên lượng về phía khách hàng cùng với độ linh hoạt, kỹ năng và sự sẵn sàng trao đổi về phía nhà cung cấp dịch vụ điện toán đám mây. Bản báo cáo X-Force ghi nhận rằng phần lớn các biện pháp hữu hiệu để quản lý an ninh thông tin có thể là thông qua các cam kết về chất lượng dịch vụ (Service Level Agreements – SLA) đối với dịch vụ điện toán đám mây. Do đó, một sự cân nhắc thận trọng cần được đưa ra đối với mối quan hệ sở hữu, quản lý truy cập, quản trị và kết thúc khi soạn thảo nội dung của SLA. Khách hàng sử dụng dịch vụ điện toán đám mây được khuyên là áp dụng một quan điểm vòng đời về triển khai điện toán đám mây và cân nhắc toàn diện về sự ảnh hưởng của chiến lược an ninh thông tin tổng thể của họ.

(Theo Thời báo kinh tế SG)

- Kê khai thuế qua mạng: Nhanh gọn hơn

- Phần mềm linh hoạt: Nên thuê gia công hay tự phát triển?

- Từ kinh doanh ý tưởng đến đổi mới công nghệ

- Samsung có thể đã “vượt mặt” Nokia

- Bộ Thông tin Truyền thông duyệt cho SFone ‘khai tử’ CDMA

- Facebook tiến hành thương vụ thâu tóm lớn chưa từng có

- Yahoo chao đảo trong vòng xoáy cải tổ

- Tổng cục Thống kê: Số người dùng Internet tại Việt Nam đang giảm

|

|

|

|

- Công nghệ thông tin: Để thoát khỏi bóng của người khổng lồ?

- Lò đốt rác phát điện của Nông dân Việt Nam: Thái Bình chê - Người Nhật thấy "ngọc"

- Thảm cảnh lò đốt rác phát điện: Sở Thái Bình chủ quan

- Lò đố rác: Nông dân làm "nhà máy điện", Sở Thái Bình cấm cho... an toàn

- Lò đốt rác: Làm "nhà máy điện", cạnh tranh EVN

- Máy tính cá nhân bị “thất sủng”

- Thị trường ứng dụng di động Việt, bắt đầu một cuộc đua?

- Khi công nghệ tiến sâu vào địa hạt thời trang

- “Bộ không can thiệp nhà mạng tăng giá cước 3G”

- Qua bộ gen, xác định nguy cơ bị hen khi trưởng thành

Chuyển nhượng, cho thuê hoặc hợp tác phát triển nội dung trên các tên miền:

Hoa Đà Lạt

Giá vàng SJC

Thị trường vàng

Mua sắm - Tư vấn mua sắm

Nội thất gỗ

Nhà xuất khẩu Việt Nam

Món ngon Việt

Tư vấn nhà đẹp

Hỏi luật gia - Hội luật gia

Kho hàng trực tuyến

Việc làm online

Cho người Việt Nam

Sắc màu Việt

Quý vị quan tâm xin liên hệ: tieulong@6vnn.com

- Lật lại hồ sơ tên miền của 8 website nổi tiếng

- 10 năm tụt hậu và giấc mơ công nghệ cao

- Chính sách hỗ trợ đầu tư R&D của Hàn Quốc

- Khác biệt giữa Obama và Romney về Chính sách KH&CN

- Sự khác biệt giữa quỹ khoa học quốc gia Mỹ và Việt Nam

- Bí quyết: Mười nguyên tắc vàng cần áp dụng khi xảy ra động đất

- Giải mã hiện tượng người bỗng dưng... bốc cháy

- Luật sư Ý bị bác yêu cầu đòi 5,2 triệu Euro từ Vietnam Airlines

- GPMB tại đường Lạch Tray, Hải Phòng: 5 năm vẫn ngổn ngang

- Chúa là không cần thiết cho cuộc đại thiết kế vũ trụ?

- Vì sao nhà phát minh không thể trở thành tỉ phú?

- Giải Nobel và những con số thú vị